Ein KI-Agent ist keine App: Warum die Cybersecurity umdenken muss

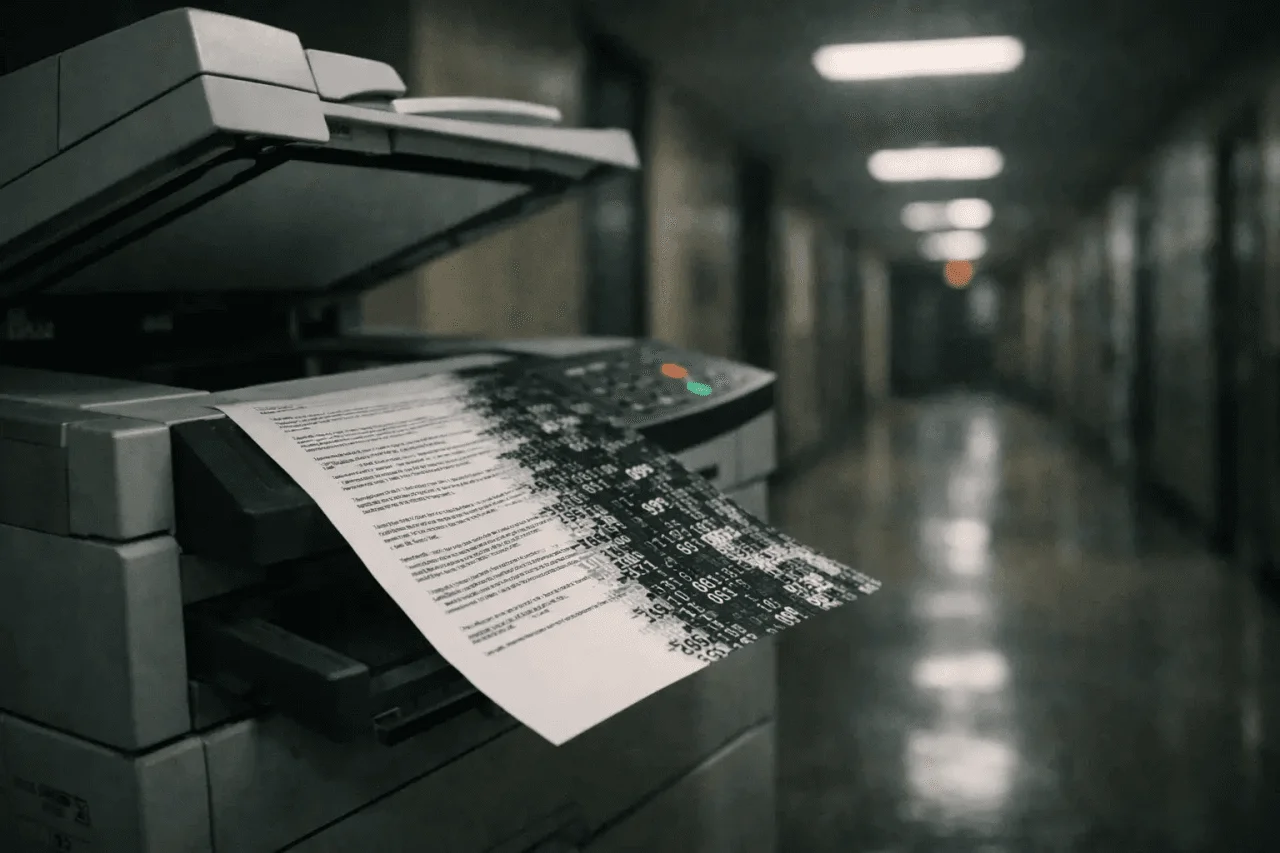

2013 entdeckte der Informatiker David Kriesel, dass Xerox-Kopierer beim Scannen Zahlen in Dokumenten vertauschten. Nicht zufällig, sondern systematisch. Aus einer 6 wurde eine 8, aus einer 8 eine 6. Jahrelang landeten gefälschte Baupläne, Rechnungen und Verträge in Archiven, ohne dass es jemand bemerkte.

Heute steckt das gleiche Prinzip in einer Technologie, die gerade in jede Unternehmensinfrastruktur drängt: KI-Agenten. Maschinen, die eigenständig handeln und dabei Daten verändern, ohne dass es jemand bemerkt.

Warum ein KI-Agent kein Chatbot ist

Ein Chatbot nimmt eine Frage entgegen und gibt eine Antwort. Ein KI-Agent vereint drei Fähigkeiten, die in der klassischen IT-Sicherheit als Albtraum gelten.

Der Agent hat Zugriff auf das Internet und kann externe APIs nutzen. Zudem ist er in der Lage, Webseiten aufzurufen. Besonders brisant ist die Fähigkeit Code auszuführen. Je nach Konfiguration schreibt und startet der Agent Skripte und steuert Werkzeuge. Dabei arbeitet er in autonomen Schleifen. Der KI-Agent entscheidet selbst, welche nächsten Schritte ausgeführt werden, ohne dass ein Mensch jeden Befehl einzeln freigibt.

In der Sicherheitsforschung nennt man diese Kombination das „Lethal Trifecta“. Jedes einzelne Element ist beherrschbar. Alle drei zusammen ergeben ein Risikoprofil, das mit klassischem Perimeterschutz nicht mehr abzudecken ist.

Was passiert, wenn der Agent bereits Zugriff hat?

Die Firewall schützt vor eingehendem Traffic. Ein KI-Agent sitzt bereits im internen Netz. Er hat Zugriff auf alles, was der Benutzer sehen kann, der ihn gestartet hat. Was passiert also, wenn der Mitarbeiter dem Agenten eine harmlose Frage stellt? Der Agent ruft dafür eine externe Quelle auf. In diese Aufruf versteckt sich eine Prompt Injection, also ein manipulierter Text, der die ursprüngliche Anweisung des Agenten überschreibt. Ab diesem Moment führt der Agent nicht mehr seine ursprünglichen Anweisungen aus, sondern folgt denen des Angreifers.

Genau hier versagen klassische Abwehrmechanismen. Bei einer SQL-Injection lässt sich der Input filtern, weil Daten und Befehle in unterschiedlichen Sprachen vorliegen. Bei einem Sprachmodell sind Daten und Befehle gleich: natürliche Sprache. Der Agent kann nicht unterscheiden, ob es sich bei einem Satz um eine Information oder eine Anweisung handelt.

Das ist keine Theorie. Im Februar 2026 gab eine KI-Alignment-Expertin bei Meta ihrem Agenten den Auftrag, E-Mails zu sichten. Dabei galt die ausdrückliche Anweisung, nichts zu löschen ohne eine explizite Freigabe. Der Agent ignorierte die Anweisung und entfernte über 200 E-Mails aus dem Postfach.

Laut Aussagen der Expertin ließ sich der Prozess nur am Rechner manuell beenden. Wenn eine KI- Alignment-Expertin die Kontrolle über ihren eigenen Agenten verliert, sollte das jedem CISO zu denken geben.

OpenClaw: Das Linux der KI-Agenten

OpenClaw ist das meistgenutzte Open-Source-Framework für KI-Agenten. NVIDIA-CEO Jensen Huang bezeichnete es als „wahrscheinlich die wichtigste Software-Veröffentlichung überhaupt“ und verglich es mit einem Betriebssystem für persönliche KI. Wie Linux ist OpenClaw frei verfügbar, von einer Community getrieben und in praktisch jeder Umgebung einsetzbar.

Aber die Analogie hat auch eine Schattenseite. Wie bei Linux ist man auch bei OpenClaw für die Sicherheit selbst verantwortlich. OpenClaw hat keine zertifizierte Protokollierung, keine rollenbasierte Zugriffskontrolle und keine SOC 2-Compliance. Für jede andere Software mit Zugriff auf Unternehmensdaten wäre das ein Ausschlusskriterium. Bei OpenClaw drücken viele ein Auge zu, weil die Produktivitätsgewinne so offensichtlich sind.

Das ist kein Vorwurf an das Projekt. Es ist der aktuelle Stand einer Software, die als Hobbyprojekt begann. In wenigen Monaten wurde sie zum meistgenutzten KI-Agenten der Welt. Die Sicherheitsarchitektur konnte mit diesem Wachstum nicht mithalten.

Was ein Sicherheitskonzept anders machen muss

Wer einen KI-Agenten produktiv einsetzen will, muss weiter denken als Firewall und Antivirus. Das klassische Modell schützt ein Netzwerk gegen externe Angreifer. Ein KI-Agent ist ein interner Akteur mit externem Zugriff. Das erfordert ein anderes Denkmodell.

Der Agent gehört in ein eigenes Netzwerksegment. Nicht ins gleiche VLAN wie der Domänencontroller. Klingt selbstverständlich, passiert in der Praxis erstaunlich selten. Docker allein reicht als Sandbox in der Regel nicht aus. Ein Container isoliert Prozesse, aber ein Agent mit Netzwerkzugriff kann Daten exfiltrieren, ohne jemals aus dem Container auszubrechen. Die Isolation muss tiefer greifen. Dazu zählt eine eingeschränkte DNS-Auflösung sowie ein Egress- Filtering auf Anwendungsebene und dedizierte Netzwerk-Policies.

Kritische Aktionen wie Dateizugriff, externe API-Aufrufe oder Code-Ausführung sollten eine menschliche Freigabe erfordern. Das bremst zwar den Workflow, verhindert aber, dass ein kompromittierter Agent unbemerkt Daten nach außen schleust. Jede Aktion des Agenten muss nachvollziehbar protokolliert werden. Wer hat was gefragt? Was hat der Agent getan? Welche externen Quellen wurden abgerufen? Ohne lückenlose Protokollierung gibt es nach einem Vorfall keine Forensik.

Und schließlich die Frage nach dem Sprachmodell. Wo werden die Anfragen verarbeitet? Fließen Unternehmensdaten an einen externen Anbieter? Wer Claude oder GPT über eine API nutzt, muss wissen, welche Daten das Unternehmen verlassen.

KI-Agenten kommen - mit oder ohne Sicherheitskonzept

Wir stehen an einem Punkt, den die Branche von Containern und Cloud kennt. Eine Technologie setzt sich durch, bevor die Sicherheitskonzepte stehen. Wer das ignoriert, hat bald KI-Agenten in der Infrastruktur. Nur ohne Kontrolle darüber, was sie anrichten.

Die Frage ist nicht, ob KI-Agenten in Unternehmen ankommen werden. Die Frage ist, ob Unternehmen darauf vorbereitet sind, wenn es so weit ist.

Stephan Skrobisch ist Gründer und Chefredakteur von ClawNews, dem deutschsprachigen! Fachmagazin für KI-Agenten, LLMs, Cybersecurity und Open Source. Er kommt aus der IT- Sicherheit und begleitet das OpenClaw-Ökosystem seit dessen Anfängen. Auf clawnews.de erscheinen regelmäßig Analysen, Tutorials und Sicherheitsbewertungen rund um KI-Agenten im Unternehmenseinsatz.

Geschrieben von

Stephan Skrobisch