Kritische IKE-Schwachstelle bedroht Windows VPN-Server: BSI warnt nach April-Patchday

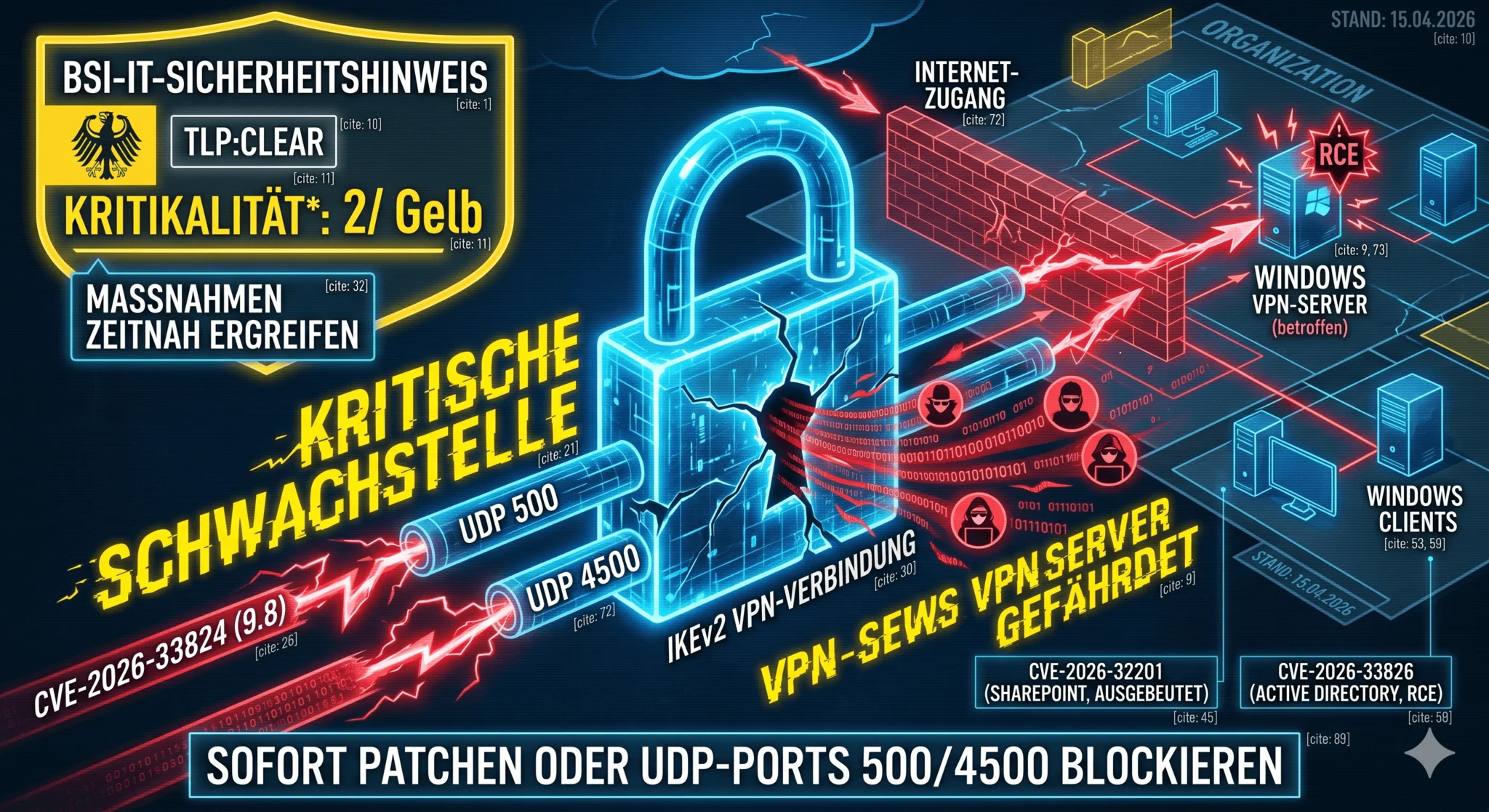

Das Bundesamt für Sicherheit in der Informationstechnik (BSI) hat einen aktuellen IT-Sicherheitshinweis mit der Kritikalität "Gelb" herausgegeben, was bedeutet, dass zeitnah Maßnahmen ergriffen werden müssen. Im Fokus steht der Microsoft Patchday vom 14. April 2026, bei dem der Hersteller Sicherheitsupdates für eine Vielzahl von teils kritischen Schwachstellen veröffentlicht hat. Eine Verwundbarkeit im Windows VPN-Dienst sticht dabei besonders hervor und erfordert die sofortige Aufmerksamkeit von IT-Sicherheitsverantwortlichen.

Die Hauptbedrohung: Remote Code Execution in Windows IKE (CVE-2026-33824)

Die kritischste Lücke, auf die das BSI in diesem Hinweis aufmerksam macht, betrifft die Windows Internet Key Exchange (IKE) Service Extensions. Dieser Dienst ist ein essenzieller Baustein für den Aufbau von VPN-Verbindungen und sowohl auf Windows Clients als auch auf Windows Servern zu finden.

- Die Schwachstelle (CVE-2026-33824): Ein nicht-authentifizierter Angreifer kann aus der Ferne Code ausführen (Remote Code Execution), indem er speziell manipulierte Pakete an ein Windows-System sendet.

- Voraussetzung: Auf dem angegriffenen Zielsystem muss IKEv2 im Einsatz und von außen erreichbar sein.

- Schweregrad: Die Schwachstelle wird nach dem Common Vulnerability Scoring System (CVSS) mit einem extrem kritischen Score von 9.8 von 10 bewertet.

- Das Risiko: Zwar gibt es laut Microsoft bislang noch keine Angaben zu einer aktiven Ausnutzung, doch der Zugriff auf den betroffenen VPN-Dienst (UDP-Ports 500 und 4500) ist in vielen Organisationen uneingeschränkt aus dem Internet erlaubt. Das BSI warnt, dass sich das Zeitfenster zwischen der Veröffentlichung und der Ausnutzung einer solchen Schwachstelle durch Cyber-Akteure immer weiter verkleinert. Entsprechend groß ist die Angriffsfläche, wenn nicht schnell gepatcht wird.

Weitere brisante Schwachstellen im Überblick

Neben dem IKE-Dienst schließt Microsoft weitere hochbrisante Lücken, die sofort in das Patchmanagement einfließen sollten:

- Bereits ausgenutzt (SharePoint): CVE-2026-32201 (CVSS 6.5) ist eine Spoofing-Schwachstelle im Microsoft SharePoint Server, bei der Microsoft bereits eine aktive Ausnutzung ("Exploitation Detected") beobachtet hat.

- Ausnutzung wahrscheinlich (Active Directory): CVE-2026-33826 (CVSS 8.0) ermöglicht es einem nicht administrativen Angreifer innerhalb derselben Active-Directory-Domäne, durch einen speziell gestalteten RPC-Aufruf Code auf einem Zielsystem auszuführen.

- Bereits öffentlich bekannt (Windows Defender): CVE-2026-33825 (CVSS 7.8) erlaubt lokalen Angreifern die Ausweitung ihrer Berechtigungen auf SYSTEM-Rechte aufgrund unzureichender Zugriffskontrollen.

Schutzmaßnahmen und Workarounds

Das BSI rät Betreibern von Windows-Infrastrukturen zu folgenden Maßnahmen zur Minimierung der Angriffsfläche:

- Patches umgehend installieren: Die Installation der veröffentlichten Updates für CVE-2026-33824 sollte schnellstmöglich geprüft und angestoßen werden, insbesondere wenn eingehende IKEv2-Verbindungen erlaubt sind.

- Firewall-Workaround anwenden: Sollten sich die Patches nicht kurzfristig einspielen lassen, müssen die Firewalls so konfiguriert werden, dass eingehende Verbindungen auf den UDP-Ports 500 und 4500 vollständig blockiert oder ausschließlich von bekannten Peer-Adressen zugelassen werden.

- Systemhärtung durchführen: Grundsätzlich sollten die UDP-Ports 500 und 4500 für Verbindungen zu Systemen, die IKE nicht benötigen, lokal und/oder durch eine externe Firewall blockiert werden.

Wichtig: Das BSI rät, die genannten Workarounds vor der Umsetzung intensiv zu prüfen, da es zu unerwarteten Nebeneffekten bezüglich des Verhaltens der Systeme im Netzwerk kommen könnte. Ein effizientes Patchmanagement mit kurzen Bearbeitungszeiten bleibt der wichtigste und effektivste Schutz gegen diese und zukünftige Bedrohungen.

Geschrieben von

Marlon Hübner